DDoS versus DoS | Wat is het verschil en hoe voorkom je ze?

Ddos Versus Dos Wat Is Het Verschil En Hoe Voorkom Je Ze

In deze wereld waar mensen meer afhankelijk zijn van internet, vinden er enkele kwaadaardige gebeurtenissen plaats in de cyberwereld. Criminelen doen er alles aan om de privacy van mensen te misbruiken en gegevens te stelen, zoals DDoS- en DoS-aanvallen. Vandaag, dit artikel over DDoS vs DoS op MiniTool-website zullen hun verschillen introduceren.

Met meer soorten cyberaanvallen moeten mensen er meer over weten, zodat specifieke methoden kunnen worden ontworpen voor doelaanvallen. Daarom, om deze twee krachtige vijanden te voorkomen - DDoS-aanvallen en DoS-aanvallen, moet je uitzoeken wat ze zijn.

Wat zijn DDoS-aanvallen?

DDoS-aanval (Distributed Denial-of-Service Attack) is een cybercriminaliteit waarbij de aanvaller een server overspoelt met internetverkeer om te voorkomen dat gebruikers toegang krijgen tot verbonden online services en sites. Eigenlijk lijkt het veel op DoS-aanvallen, zodat veel mensen deze twee aanvallen zullen verwarren.

Als je meer wilt weten over DDoS-aanvallen, kun je dit artikel raadplegen: Wat is een DDoS-aanval? Hoe een DDoS-aanval te voorkomen? .

Wat zijn DoS-aanvallen?

Een denial of service (DoS)-aanval is een type netwerkaanval waarbij een aanvaller probeert een machine of netwerkbron onbeschikbaar te maken voor de doelgebruiker door de service van hosts die op het netwerk zijn aangesloten tijdelijk of voor onbepaalde tijd te onderbreken.

Soorten DoS-aanvallen en DDoS-aanvallen

Hoewel ze dezelfde doelen hebben om computers aan te vallen, kun je ze nog steeds classificeren op basis van hun verschillende aanvalsmethoden. Dit is een groot verschil tussen DoS-aanvallen en DDoS-aanvallen. Er zijn respectievelijk drie soorten DoS-aanvallen en DoS-aanvallen.

Drie soorten DoS-aanvallen

Traanaanval

De teardrop-aanval maakt gebruik van de informatie in de header van het pakket in de TCP/IP-stackimplementatie die het IP-fragment vertrouwt.

Een IP-segment bevat informatie die aangeeft welk segment van het oorspronkelijke pakket het segment bevat, en sommige TCP/IP-stacks, zoals NT vóór Service Pack4, zullen crashen bij ontvangst van een vervalst segment met overlappende offsets.

Wanneer een IP-pakket over een netwerk wordt verzonden, kan het pakket in kleinere stukken worden verdeeld. Een aanvaller kan een Teardrop-aanval uitvoeren door twee (of meer) pakketten te verzenden.

Overstromingsaanval

SYN-overstromingsaanvallen maken gebruik van het drieweg-handshake-mechanisme van TCP. De aanvaller stuurt een verzoek naar het aangevallen einde met behulp van een vervalst IP-adres, en het antwoordpakket dat door het aangevallen einde wordt verzonden, bereikt nooit de bestemming. In dit geval verbruikt het aangevallen uiteinde middelen terwijl het wacht tot de verbinding wordt gesloten.

Als er duizenden van dergelijke verbindingen zijn, zijn de bronnen van de host uitgeput, waardoor het doel van de aanval wordt bereikt.

IP-fragmentatie-aanval

IP-fragmentatie-aanval verwijst naar een soort kwetsbaarheid voor de reorganisatie van computerprogramma's. Het kan de gewijzigde netwerkpakketten verzenden, maar het ontvangende netwerk kan niet worden gereorganiseerd. Door een groot aantal niet-geassembleerde pakketten loopt het netwerk vast en verbruikt het al zijn bronnen.

Drie soorten DDoS-aanvallen

Volumetrische aanvallen

Volumetrische aanvallen worden uitgevoerd door een server met zoveel verkeer te bombarderen dat de bandbreedte volledig wordt uitgeput.

Bij een dergelijke aanval stuurt een kwaadwillende actor verzoeken naar een DNS-server met behulp van het vervalste IP-adres van het doelwit. De DNS-server stuurt vervolgens zijn antwoord naar de doelserver. Als het op grote schaal wordt gedaan, kan de stortvloed aan DNS-reacties grote schade aanrichten op de doelserver.

Protocol aanvallen

Protocol DDoS-aanvallen zijn afhankelijk van zwakke punten in internetcommunicatieprotocollen. Omdat veel van deze protocollen wereldwijd worden gebruikt, is het moeilijk om de manier waarop ze werken te veranderen en de implementatie ervan gaat erg traag.

De kaping van het Border Gateway Protocol (BGP) is bijvoorbeeld een goed voorbeeld van een protocol dat de basis kan worden van een DDoS-aanval.

Aanvallen op basis van webtoepassingen

Een applicatie-aanval houdt in dat cybercriminelen toegang krijgen tot ongeautoriseerde gebieden. Aanvallers beginnen meestal met een blik op de applicatielaag, op zoek naar kwetsbaarheden in applicaties die in code zijn geschreven.

DDoS versus DoS-aanvallen

Om DDoS-aanvallen te vergelijken met DoS-aanvallen, zal dit artikel de verschillen in hun belangrijke functies verduidelijken.

Internetverbinding

Het belangrijkste verschil tussen DoS- en DDoS-aanvallen is dat DDoS meerdere internetverbindingen gebruikt om het computernetwerk van het slachtoffer offline te zetten, terwijl DoS één verbinding gebruikt.

Aanvalssnelheid

DDoS is een snellere aanval in vergelijking met een DoS-aanval. Omdat DDoS-aanvallen van meerdere locaties komen, kunnen ze veel sneller worden ingezet dan DoS-aanvallen met één locatie. De verhoogde snelheid van de aanval maakt het moeilijker te detecteren, wat leidt tot meer schade of zelfs catastrofale gevolgen.

Gemak van detectie

DoS-aanvallen zijn gemakkelijker te traceren dan DDoS-aanvallen. Het resultaat van de snelheidsvergelijking heeft ons geleerd dat DDoS-aanvallen sneller werken dan DoS, waardoor de aanval moeilijk te detecteren kan zijn.

Bovendien, aangezien een DoS van één enkele locatie komt, is het gemakkelijker om de oorsprong te detecteren en de verbinding te verbreken.

Verkeersvolume

Met DDoS-aanvallen kan de aanvaller enorme hoeveelheden verkeer naar het netwerk van het slachtoffer sturen. Een DDoS-aanval maakt gebruik van meerdere externe machines (zombies of bots), wat betekent dat het veel grotere hoeveelheden verkeer van verschillende locaties tegelijk kan verzenden, waardoor een server snel wordt overbelast op een manier die detectie ontgaat.

Wijze van uitvoering

Bij DDoS-aanvallen wordt de pc van het slachtoffer geladen uit het gegevenspakket dat vanaf meerdere locaties is verzonden; bij DoS-aanvallen wordt de pc van het slachtoffer geladen vanuit het gegevenspakket dat vanaf een enkele locatie is verzonden.

DDoS-aanvallen coördineren meerdere hosts die zijn geïnfecteerd met malware (bots) om een botnet te creëren dat wordt beheerd door een command and control (C&C)-server. DoS-aanvallen daarentegen gebruiken meestal scripts of tools om aanvallen uit te voeren vanaf een enkele machine.

Welke is gevaarlijker?

Uit de bovenstaande vergelijking tussen DDoS-aanvallen en DoS-aanvallen blijkt dat DDoS-aanvallen in veel opzichten overtreffen, waardoor DDoS-aanvallen tot nu toe een groter probleem worden.

DDoS- en DoS-aanvallen zijn beide gevaarlijk en elk van hen kan leiden tot een ernstig afsluitprobleem. Maar DDoS-aanvallen zijn gevaarlijker dan DoS-aanvallen, omdat de eerste worden gestart vanaf gedistribueerde systemen, terwijl de laatste vanaf één systeem wordt uitgevoerd.

Als u wilt weten hoe u kunt identificeren of u DDoS-aanvallen of DoS-aanvallen ondergaat. Er zijn een aantal signalen die u kunt achterhalen.

- Een ongeziene trage netwerkprestaties.

- Een denial of service door een van de digitale eigendommen.

- Een onbekend verlies van netwerkverbinding met machines op hetzelfde netwerk.

- Eventuele plotselinge downtime of prestatieproblemen.

Waarom vinden er DoS- en DDoS-aanvallen plaats?

Het zoeken naar voordelen

De meeste cybercriminele activiteiten komen voort uit het zoeken naar voordelen. Op internet is er een speciale schat die een grote aantrekkingskracht heeft op criminelen: virtuele activa. Bij meerdere aanvallen zullen sommige e-commercewebsites crashen en wat ernstiger is, zijn de economische verliezen.

Daarnaast wordt ook de privacy van mensen gezien als een winstgevend bezit. Dat kan worden verkocht aan de bedrijven in nood, zoals winkelplatforms of andere dienstverlenende bedrijven.

Ideologische overtuigingen

Voor die hackers is wat ze willen niet om te profiteren, maar om hun politieke steun of afwijkende mening te tonen. Ze zullen zich richten op politici, politieke groeperingen of andere overheids- en niet-gouvernementele organisaties omdat hun ideologische overtuigingen verschillen om een website te sluiten.

Cyber oorlog

Wanneer sommige mensen hun politieke afwijkende mening op zo'n agressieve manier claimen, zullen mensen met verschillende politieke steun op dezelfde manier terugvechten, wat daarom cyberoorlogsvoering veroorzaakt. Meestal worden verschillende soorten DDoS-aanvallen door militanten en terroristen geprobeerd voor politieke of militaire doeleinden.

Kwaadaardige concurrenten

Omwille van persoonlijk belang zullen sommige concurrenten kwaadaardige acties ondernemen om hun rivalen aan te vallen en DDoS-aanvallen worden vaak gebruikt in commerciële oorlogen.

DDoS-aanvallen kunnen het netwerk van een onderneming platleggen, waarbij de rivalen hun klanten kunnen stelen.

Hoe DDoS- en DoS-aanvallen voorkomen?

Nu je hebt geleerd over DoS- versus DDoS-aanvallen, kun je je afvragen of er beschikbare methoden zijn die voor voorzorg worden gebruikt. Om DDoS-aanvallen en DoS-aanvallen te voorkomen, kunt u het volgende doen.

- Creëer meerlaagse DDoS-bescherming.

- Pas firewalls voor webapplicaties toe.

- Ken de symptomen van de aanval.

- Oefen continue monitoring van netwerkverkeer.

- Beperk netwerkuitzendingen.

- Zorg voor serverredundantie.

Afgezien daarvan is het de moeite waard om het belang van back-up te benadrukken. Wat voor DDoS-aanvallen of DoS-aanvallen ook zijn, ze kunnen leiden tot trage internetprestaties, het afsluiten van websites, systeemcrashes, enz. Alleen als u een systeemback-up hebt gemaakt op andere externe schijven, kan het systeemherstel snel worden uitgevoerd.

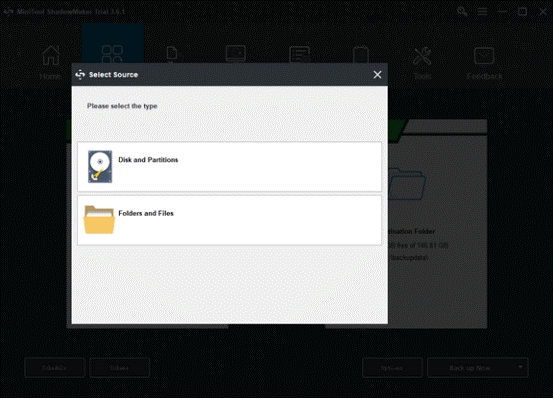

Op deze manier, MniTool ShadowMaker kan aan uw eisen voldoen en andere beschikbare functies zijn ingesteld om uw back-upervaring te verbeteren. U kunt een geplande back-up maken (Daily, Weekly, Monthly, On Event) en back-upschema ( volledige back-up, incrementele back-up, differentiële back-up ) voor uw gemak.

Ga naar download en installeer dit programma en u kunt 30 dagen gratis genieten van een proefversie.

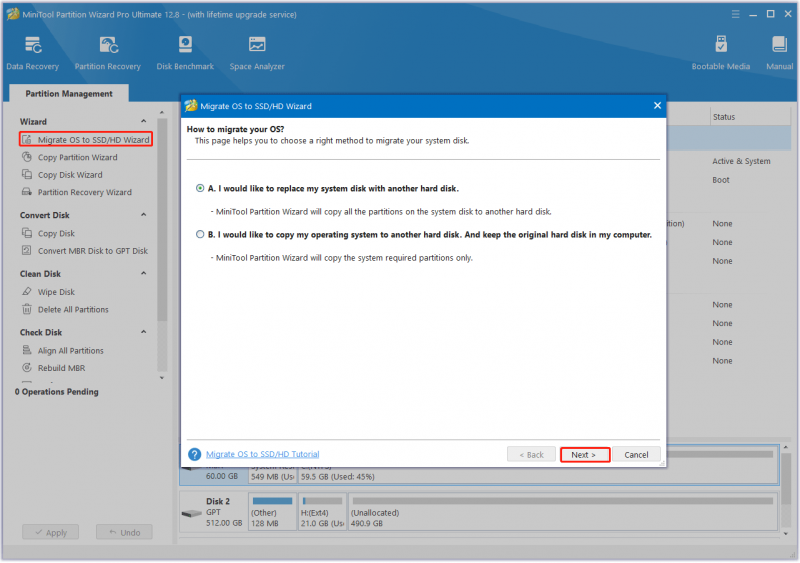

Stap 1: Open MiniTool ShadowMaker en klik op Proef behouden om het programma in te voeren.

Stap 2: Ga naar de Back-up tabblad en de Systeem als bron is geselecteerd. Als u wilt veranderen naar andere back-updoelen – de schijf, partitie, map en bestand – of andere back-upbestemmingen – de Map met beheerdersaccount , Bibliotheken , Computer , en Gedeeld , kunt u klikken op de Bron of Bestemming sectie en selecteer ze opnieuw.

Stap 3: Om de back-up te voltooien, moet u op de . klikken Nu backuppen optie om het proces onmiddellijk te starten of de Later een back-up maken optie om de back-up uit te stellen. De uitgestelde back-uptaak staat op de Beheren bladzijde.

Bottomline:

Alle cyberaanvallen kunnen uw gegevensverlies of inbreuk op uw privacy mogelijk maken, wat moeilijk te voorkomen is. Om echter te voorkomen dat zich een ernstiger situatie voordoet, kunt u een back-upplan maken voor al uw belangrijke gegevens. Dit artikel over DDoS versus DoS heeft twee veelvoorkomende aanvallen geïntroduceerd. Hoop dat je probleem kan worden opgelost.

Als je problemen hebt ondervonden bij het gebruik van MiniTool ShadowMaker, kun je een bericht achterlaten in de volgende commentaarzone en we zullen zo snel mogelijk antwoorden. Als u hulp nodig heeft bij het gebruik van MiniTool-software, kunt u contact met ons opnemen via: [e-mail beveiligd] .

Veelgestelde vragen over DDoS versus DoS

Kun je DDoS doen met één computer?Vanwege de kleinschaligheid en het basale karakter werken ping-of-death-aanvallen meestal het beste tegen kleinere doelen. De aanvaller kan zich bijvoorbeeld richten op een enkele computer of een draadloze router. Om dit te laten slagen, moet de kwaadwillende hacker echter eerst het IP-adres van het apparaat achterhalen.

Hoeveel kosten DDoS-aanvallen?Bij verloren inkomsten en gegevens kunnen de kosten van een DDoS-aanval op uw technologiebedrijf of het bedrijf van uw klant snel escaleren. Het gemiddelde midden- en kleinbedrijf besteedt 0.000 per aanval.

Wat zijn twee voorbeelden van DoS-aanvallen?Er zijn twee algemene methoden voor DoS-aanvallen: flooding-services of crash-services. Flood-aanvallen treden op wanneer het systeem te veel verkeer ontvangt voor de server om te bufferen, waardoor ze vertragen en uiteindelijk stoppen. Populaire overstromingsaanvallen zijn Buffer-overflow-aanvallen - de meest voorkomende DoS-aanval.

Hoe lang duren DDoS-aanvallen?Dit type sporadische aanval kan in lengte variëren, van korte-termijnacties die enkele minuten duren tot langere aanvallen die langer dan een uur duren. Volgens het DDoS Threat Landscape Report 2021 van de Zweedse telecomaanbieder Telia Carrier duren gedocumenteerde aanvallen gemiddeld 10 minuten.

![Een gids voor het instellen van USB-tethering op Windows 10? [MiniTool Nieuws]](https://gov-civil-setubal.pt/img/minitool-news-center/75/guide-how-set-up-usb-tethering-windows-10.png)

![Partitie markeren als actief of inactief in Windows [MiniTool Wiki]](https://gov-civil-setubal.pt/img/minitool-wiki-library/55/how-mark-partition.jpg)

![13 tips voor Windows 10 erg traag en reageert niet [2021 Update] [MiniTool Tips]](https://gov-civil-setubal.pt/img/backup-tips/25/13-tips-windows-10-very-slow.png)

![Hoe te controleren of de firewall een poort of programma blokkeert? [MiniTool Nieuws]](https://gov-civil-setubal.pt/img/minitool-news-center/57/how-check-if-firewall-is-blocking-port.jpg)

![Hoe schrijfbeveiliging op Micro SD-kaart te verwijderen - 8 manieren [MiniTool Tips]](https://gov-civil-setubal.pt/img/data-recovery-tips/17/how-remove-write-protection-micro-sd-card-8-ways.png)

![[Opgelost!] Fout 0xc0210000: BitLocker-sleutel is niet correct geladen](https://gov-civil-setubal.pt/img/news/A8/fixed-error-0xc0210000-bitlocker-key-wasn-t-loaded-correctly-1.png)

![Hulpbron voor het delen van bestanden en printers is online maar reageert niet [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/08/file-print-sharing-resource-is-online-isn-t-responding.png)

![Opgelost: BESTUURDER GELADEN ZONDER TE ANNULEREN IN LOPENDE BEWERKINGEN [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/54/fixed-driver-unloaded-without-cancelling-pending-operations.png)

![Hoe DRIVER VERIFIER IOMANAGER VIOLATION BSOD te repareren? [MiniTool Nieuws]](https://gov-civil-setubal.pt/img/minitool-news-center/99/how-fix-driver-verifier-iomanager-violation-bsod.jpg)

![Stop de pop-up 'Microsoft Edge wordt gebruikt om te delen' [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/94/stop-microsoft-edge-is-being-used.png)

![Een inleiding tot de cache van de harde schijf: definitie en belang [MiniTool Wiki]](https://gov-civil-setubal.pt/img/minitool-wiki-library/88/an-introduction-hard-drive-cache.jpg)