[Tutorial] Wat is een trojan voor externe toegang en hoe kan ik het detecteren/verwijderen? [MiniTool-tips]

What S Remote Access Trojan How Detect Remove It

Overzicht :

Dit artikel op de officiële website van MiniTool geeft een volledig overzicht van de trojan voor externe toegang. Het omvat de betekenis, functies, slechte effecten, detectie, verwijdering en beschermingsmethoden. Lees de onderstaande inhoud en heb een diepgaand begrip van de RAT-trojan.

Snelle navigatie :

Definitie van trojan voor toegang op afstand

Wat is een RAT-virus?

Een Remote Access Trojan (RAT), ook wel creepware genoemd, is een soort malware die een systeem bestuurt via een externe netwerkverbinding. Het infecteert de doelcomputer via speciaal geconfigureerde communicatieprotocollen en stelt de aanvaller in staat om ongeautoriseerde externe toegang tot het slachtoffer te krijgen.

RAT-trojan wordt meestal op een computer geïnstalleerd zonder medeweten van de eigenaar en vaak als een Trojaans paard of payload. Het wordt bijvoorbeeld meestal onzichtbaar gedownload met een e-mailbijlage, torrent-bestanden, weblinks of een door de gebruiker gewenst programma zoals een spel. Hoewel gerichte aanvallen door een gemotiveerde aanvaller gewenste doelen kunnen misleiden om te installeren RAT-zwendel via social engineering-tactieken, of zelfs via tijdelijke fysieke toegang tot de gewenste machine.

Eenmaal in de machine van het slachtoffer, RAT-malware zal zijn schadelijke operaties verbergen voor het slachtoffer of de antivirus of firewall en de geïnfecteerde host gebruiken om zichzelf te verspreiden naar andere kwetsbare computers om een botnet te bouwen.

Wat doet een RAT-virus?

Aangezien een trojan voor toegang op afstand administratieve controle mogelijk maakt, kan hij bijna alles op de computer van het slachtoffer doen.

- Krijg toegang tot vertrouwelijke informatie, waaronder gebruikersnamen, wachtwoorden, burgerservicenummers en creditcardaccounts.

- Controleer webbrowsers en andere computer-apps om zoekgeschiedenis, e-mails, chatlogboeken, enz.

- Kap de systeemwebcam en neem video's op.

- Bewaak gebruikersactiviteit door toetsaanslagen of spyware.

- Maak screenshots op de doel-pc.

- Bekijk, kopieer, download, bewerk of verwijder bestanden.

- Harde schijven formatteren gegevens te wissen.

- Computerinstellingen wijzigen.

- Verspreid malware en virussen.

Hoe Remote Desktop in te stellen en te gebruiken in Windows 10, kijk hier

Hoe Remote Desktop in te stellen en te gebruiken in Windows 10, kijk hierVeel mensen willen extern bureaublad instellen en gebruiken in Windows 10, maar weten niet hoe. Ik schrijf dit om ze te helpen.

Lees verderVoorbeelden van Trojaanse paarden voor externe toegang

Sinds spam RAT ontstaat, zijn er veel soorten van.

1. Achteropening

Back Orifice (BO) rootkit is een van de bekendste voorbeelden van een RAT. Het is gemaakt door een hackergroep genaamd de Cult of the Dead Cow (cDc) om de beveiligingstekortkomingen van Microsoft's Windows 9X-serie besturingssystemen (OS) aan te tonen. De naam hiervan RAT-exploitatie is een woordspeling op Microsoft BackOffice Server-software die meerdere machines tegelijkertijd kan besturen op basis van beeldvorming.

Back Orifice is een computerprogramma ontwikkeld voor systeembeheer op afstand. Hiermee kan een persoon een pc vanaf een externe locatie bedienen. Het programma debuteerde op DEF CON 6 op 1 augustusNS, 1998. Het is gemaakt door Sir Dystic, een lid van cDc.

Hoewel Back Orifice legitieme doeleinden heeft, maken de functies het een goede keuze voor kwaadaardig gebruik. Om deze of andere redenen sorteert de antivirusindustrie de tool onmiddellijk als malware en voegt deze toe aan hun quarantainelijsten.

Back Orifice heeft 2 vervolgvarianten, Back Orifice 2000 uitgebracht in 1999 en Deep Back Orifice door de Frans-Canadese hackorganisatie QHA.

2. Sakula

Sakula, ook bekend als Sakurel en VIPER, is een andere trojan voor externe toegang die voor het eerst opdook in november 2012. Het werd in 2015 gebruikt bij gerichte inbraken. Sakula stelt een tegenstander in staat om interactieve opdrachten uit te voeren en aanvullende componenten te downloaden en uit te voeren.

6 methoden om de Windows 10 Remote Desktop werkt niet-fout te herstellen

6 methoden om de Windows 10 Remote Desktop werkt niet-fout te herstellenWanneer u probeert een externe computer aan te sluiten, maar de Windows 10 Remote Desktop werkt niet-fout verschijnt, dan kunt u methoden vinden om de fout in dit bericht op te lossen.

Lees verder3. Sub7

Sub7, ook bekend als SubSeven of Sub7Server, is een RAT-botnet . De naam is afgeleid door NetBus achterstevoren (subteN) te spellen en tien te verwisselen met zeven.

Doorgaans staat Sub 7 onopgemerkte en ongeautoriseerde toegang toe. Het wordt dus meestal beschouwd als een Trojaans paard door de beveiligingsindustrie. Sub7 werkte aan de Windows 9x- en Windows NT-familie van besturingssystemen, tot en met Windows 8.1.

Sub7 is sinds 2014 niet meer onderhouden.

4. PoisonIvy

PoisonIvy RAT-keylogger , ook wel Backdoor.Darkmoon genoemd, maakt keylogging, scherm/ video-opname , systeembeheer, bestandsoverdracht, het stelen van wachtwoorden en het doorgeven van verkeer. Het is rond 2005 ontworpen door een Chinese hacker en is toegepast bij verschillende prominente aanvallen, waaronder de Nitro-aanvallen op chemische bedrijven en de inbreuk op de RSA SecurID-authenticatietool, beide in 2011.

5. DarkComet

DarkComet is gemaakt door Jean-Pierre Lesueur, bekend als DarkCoderSc, een onafhankelijke programmeur en computerbeveiligingscodeerder uit Frankrijk. Hoewel deze RAT-applicatie al in 2008 werd ontwikkeld, begon deze zich begin 2012 te verspreiden.

In augustus 2018 werd DarkComet voor onbepaalde tijd stopgezet en worden de downloads niet langer aangeboden op de officiële website. De reden is te wijten aan het gebruik ervan in de Syrische burgeroorlog om activisten in de gaten te houden, evenals de angst van de auteur om om niet nader genoemde redenen te worden gearresteerd.

De NanoCore RAT neemt de controle over uw pc over

De NanoCore RAT neemt de controle over uw pc overHoud NanoCore RAT in de gaten, want het is gevaarlijker dan de gemiddelde RAT; het zal een Windows-systeem aanvallen en volledige controle over die pc krijgen.

Lees verderNaast de bovenstaande voorbeelden zijn er veel andere trojan-programma's voor externe toegang, zoals CyberGate, Optix, ProRat, Shark, Turkojan en VorteX . De volledige lijst met RAT-tools is te lang om hier weer te geven en groeit nog steeds.

Symptomen van het RAT-virus

Hoe weet je of je een RAT-virus hebt? Het is best moeilijk. RAT's zijn van nature verborgen en kunnen gebruik maken van een willekeurige bestandsnaam of bestandspadstructuur om identificatie van zichzelf te voorkomen.

Gewoonlijk, een RAT-wormvirus verschijnt niet in de lijsten met lopende programma's of taken en de acties zijn vergelijkbaar met die van legale programma's. Daarnaast, RAT-spyware beheert het gebruik van computerbronnen en blokkeert de waarschuwing voor lage pc-prestaties. Ook zullen RAT-hackers zichzelf meestal niet verraden door uw bestanden te verwijderen of uw cursor te verplaatsen terwijl u uw computer gebruikt.

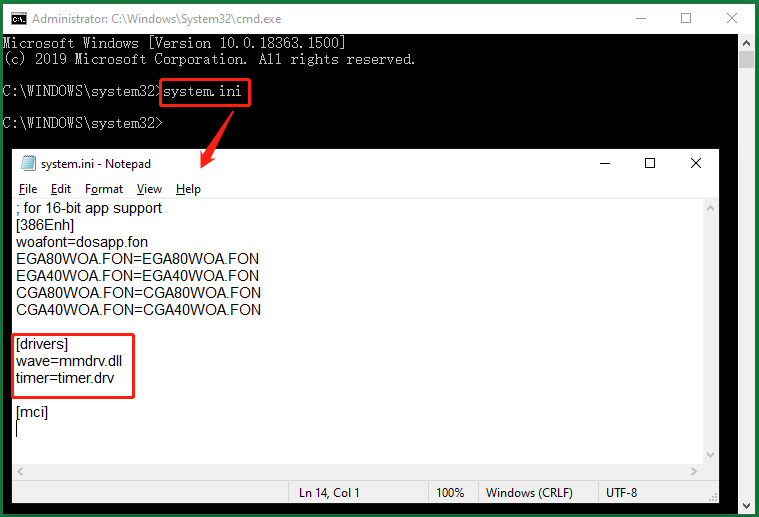

Ter info: gebruik System.ini om RAT-infectie te identificeren

Open de opdrachtprompt beter als beheerder, typ system.ini en druk op Binnenkomen . Vervolgens verschijnt er een notitieblok met enkele details van uw systeem. Kijk eens naar de chauffeurs sectie, als het er kort uitziet zoals de onderstaande afbeelding laat zien, bent u veilig. als er nog andere vreemde tekens zijn, kunnen er externe apparaten zijn die toegang hebben tot uw systeem via sommige van uw netwerkpoorten.

Detectie van Trojaanse paarden op afstand

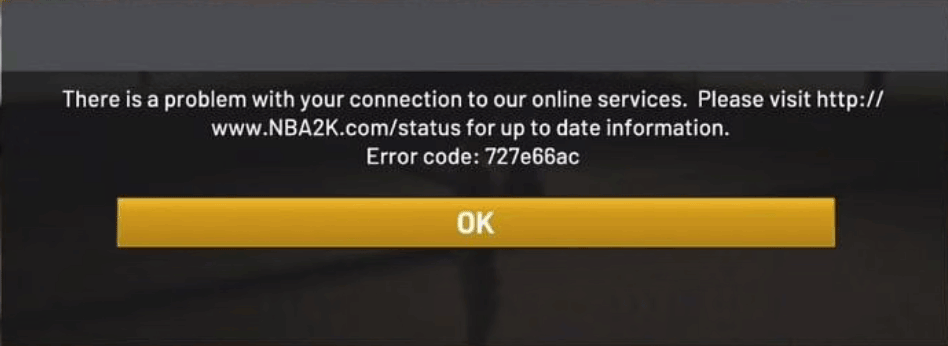

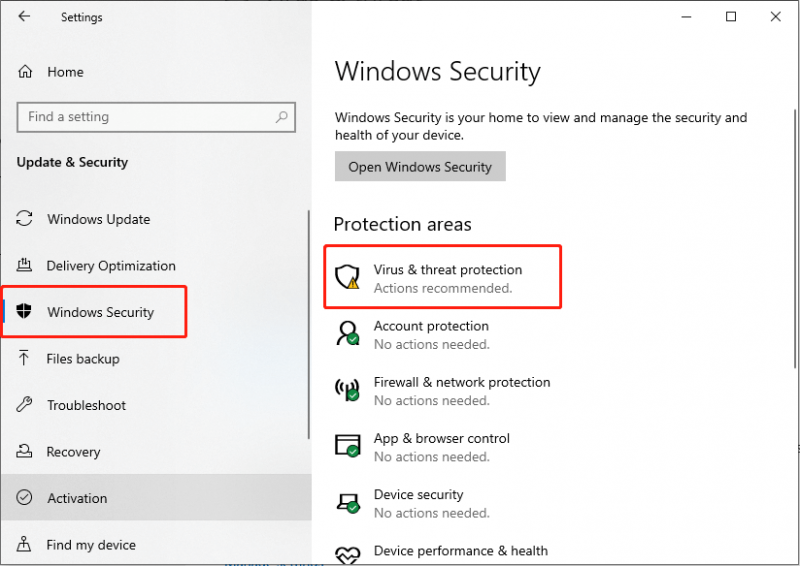

Hoe de trojan voor externe toegang detecteren? Als u niet kunt beslissen of u een RAT-viruscomputer gebruikt of niet alleen op basis van symptomen (er zijn weinig symptomen), moet u externe hulp vragen, zoals vertrouwen op antivirusprogramma's. Veel algemene beveiligings-apps zijn goed RAT-virusscanners en RAT-detectoren .

Top tools voor het verwijderen van trojans voor externe toegang

- Avast

- AVG

- Avira

- Bitdefender

- Kaspersky

- Malwarebytes

- McAfee

- Microsoft Windows Defender

- Norton

- PC Matic

- Sophos

- Trend Micro

FIY: Vind RAT met CMD en Taakbeheer

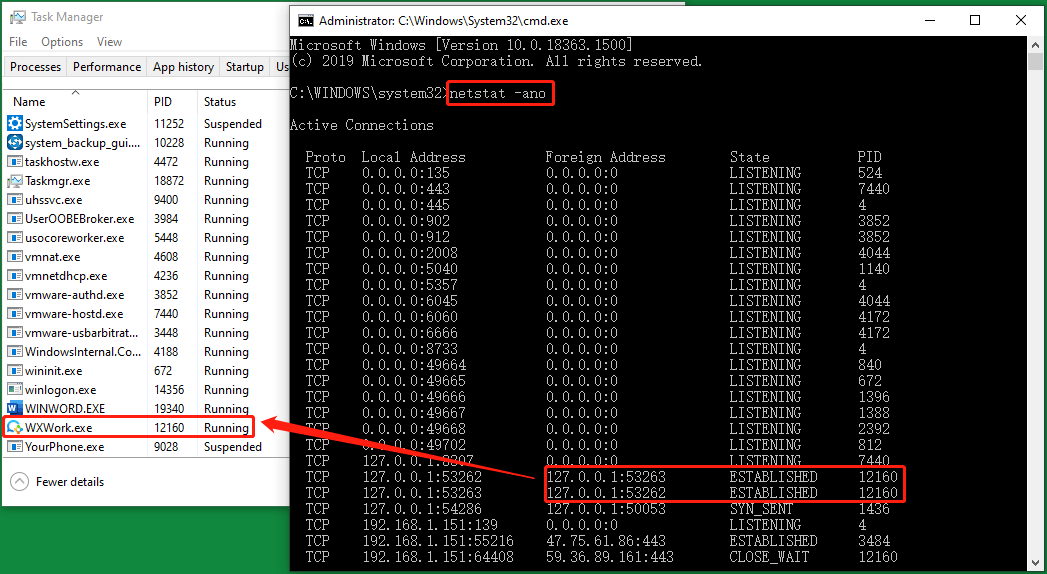

U kunt proberen verdachte items te achterhalen samen met Taakbeheer en CMD. Type netstat -ano in uw opdrachtprompt en ontdek de PID van gevestigde programma's die een buitenlands IP-adres hebben en HERHAALDELIJK verschijnen. Zoek vervolgens dezelfde PID op in de Details tabblad in Taakbeheer om het doelprogramma te achterhalen. Toch betekent dit niet dat het doelprogramma zeker een RAT is, maar een verdacht programma. Om te bevestigen dat het opgerichte programma RAT-malware is, is verdere identificatie nodig.

U kunt het verdachte buitenlandse IP-adres ook gebruiken om de geregistreerde locatie online te achterhalen. Veel websites die u daarbij kunnen helpen, zoals https://whatismyipaddress.com/ . Als de locatie geen volledige verbinding met jou heeft, niet de locatie van je vrienden, bedrijf, familie, school, VPN, etc., is het waarschijnlijk een hackerlocatie.

Verwijdering van Trojaanse paarden op afstand

Hoe een trojan voor externe toegang te verwijderen? Of, hoe kom je van een RAT-virus af?

Fase 1

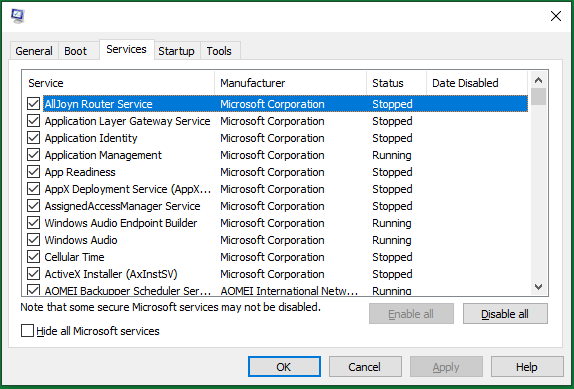

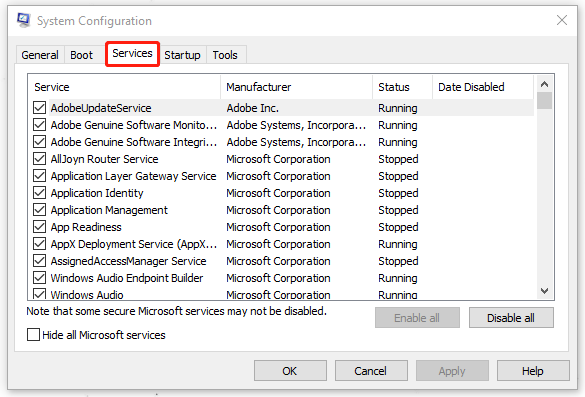

Als u specifieke kwaadaardige bestanden of programma's kunt vinden, verwijder ze dan gewoon van uw computer of beëindig in ieder geval hun processen. U kunt dit doen in Taakbeheer of Windows MSConfig-hulpprogramma .

Type verkeerde configuratie in Windows Uitvoeren en druk op Binnenkomen of klik op OK om het MSConfig-venster te activeren. Ga daar naar de Diensten tabblad, zoek de doelservices en schakel ze uit.

Start uw machine opnieuw op nadat u sommige programma's of services hebt verwijderd of geblokkeerd.

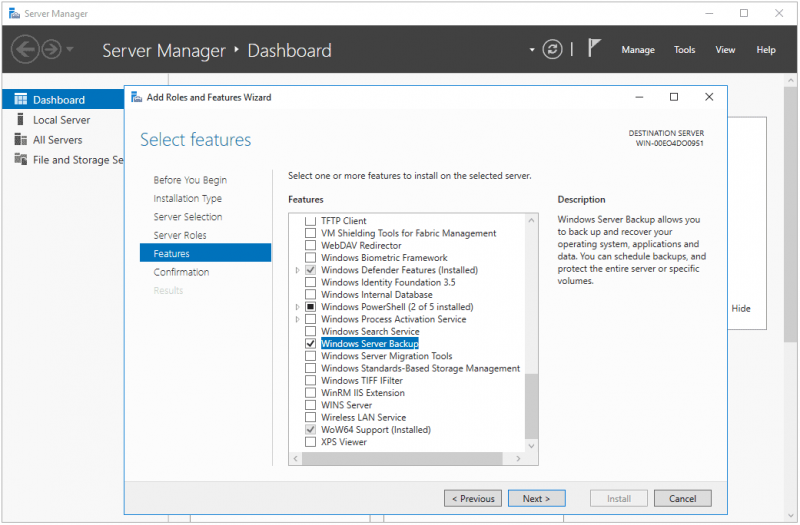

Stage 2

Installeer en voer een . uit RAT-verwijderaar zoals Malwarebytes Anti-Malware en Anti-Exploit om bijbehorende bestanden en registerwijzigingen te verwijderen.

Fase 3

Gebruik controletools, zoals Autorun.exe, om verdachte bestanden en programma's te controleren die opstarten wanneer Windows opstart.

Fase 4

Controleer netwerkverbindingen die uitgaan of in uw systeem komen die niet zouden moeten bestaan. Of verbreek gewoon direct uw internetverbinding.

Hoe u uzelf kunt beschermen tegen RAT-cyberaanvallen?

Net zoals u uzelf beschermt tegen andere malwarebedreigingen op het netwerk, moet u voor de beveiliging van trojans op afstand in het algemeen voorkomen dat u onbekende items downloadt; antimalware en firewall up-to-date houden, uw gebruikersnamen en wachtwoorden regelmatig wijzigen; (voor administratief perspectief) blokkeer ongebruikte poorten, schakel ongebruikte services uit en controleer uitgaand verkeer.

#1 Vermijd downloaden van niet-vertrouwde bronnen

Allereerst is de meest effectieve en gemakkelijkste preventie nooit om bestanden van onbeveiligde bronnen te downloaden. Haal in plaats daarvan altijd wat u wilt op vertrouwde, geautoriseerde, officiële en veilige locaties, zoals officiële websites, geautoriseerde winkels en bekende bronnen.

#2 Houd firewalls en antivirus up-to-date

Het maakt niet uit welke firewall of antimalware-programma je hebt, of zelfs als je er meer dan één hebt, houd die beveiligingsservices allemaal up-to-date. De nieuwste versies gebruiken altijd de nieuwste beveiligingstechnologieën en zijn speciaal ontworpen voor de huidige populaire bedreigingen.

De bovengenoemde Malwarebytes en andere antivirusprogramma's kunnen ook voorkomen dat de initiële infectievector het systeem in gevaar brengt.

#3 Verander uw gebruikersnamen en wachtwoorden regelmatig

Het is een goede gewoonte om uw verschillende accounts regelmatig te wijzigen om accountdiefstal te bestrijden, vooral voor wachtwoorden. Bovendien wordt u aangeraden gebruik te maken van de verschillende soorten beveiligingsfuncties die door de serviceleveranciers worden geboden om uw accounts te beveiligen, zoals tweefactorauthenticatie (2FA).

6 malwaredetecties/18 malwaretypes/20 malwareverwijderingstools

6 malwaredetecties/18 malwaretypes/20 malwareverwijderingstoolsWat is spyware- en malwaredetectie? Hoe malwaredetectie uitvoeren? Hoe weet u of u bent geïnfecteerd door malware? Hoe te overleven van malware-aanvallen?

Lees verder#4 Upgrade uw juridische programma's

Aangezien de RAT-trojan voor externe toegang waarschijnlijk de legitieme apps op uw computer zal gebruiken, kunt u deze apps beter upgraden naar hun nieuwste versies. Die programma's omvatten uw browsers, chat-apps, games, e-mailservers, video/audio/foto/screenshot-tools, werktoepassingen...

#5 Computersysteem upgraden

Vergeet natuurlijk niet om uw besturingssysteem te patchen met de nieuwste updates. Meestal bevatten de systeemupdates patches en oplossingen voor recente kwetsbaarheden, exploits, fouten, bugs, achterdeurtjes, enzovoort. Om het besturingssysteem te upgraden om uw hele machine te beschermen!

Maak een back-up van bestanden tegen het RAT-softwarevirus

Het is vaak zo dat cyber-RAT's jarenlang onopgemerkt blijven op werkstations of netwerken. Dit geeft aan dat antivirusprogramma's niet onfeilbaar zijn en niet mogen worden beschouwd als het enige middel voor RAT-bescherming.

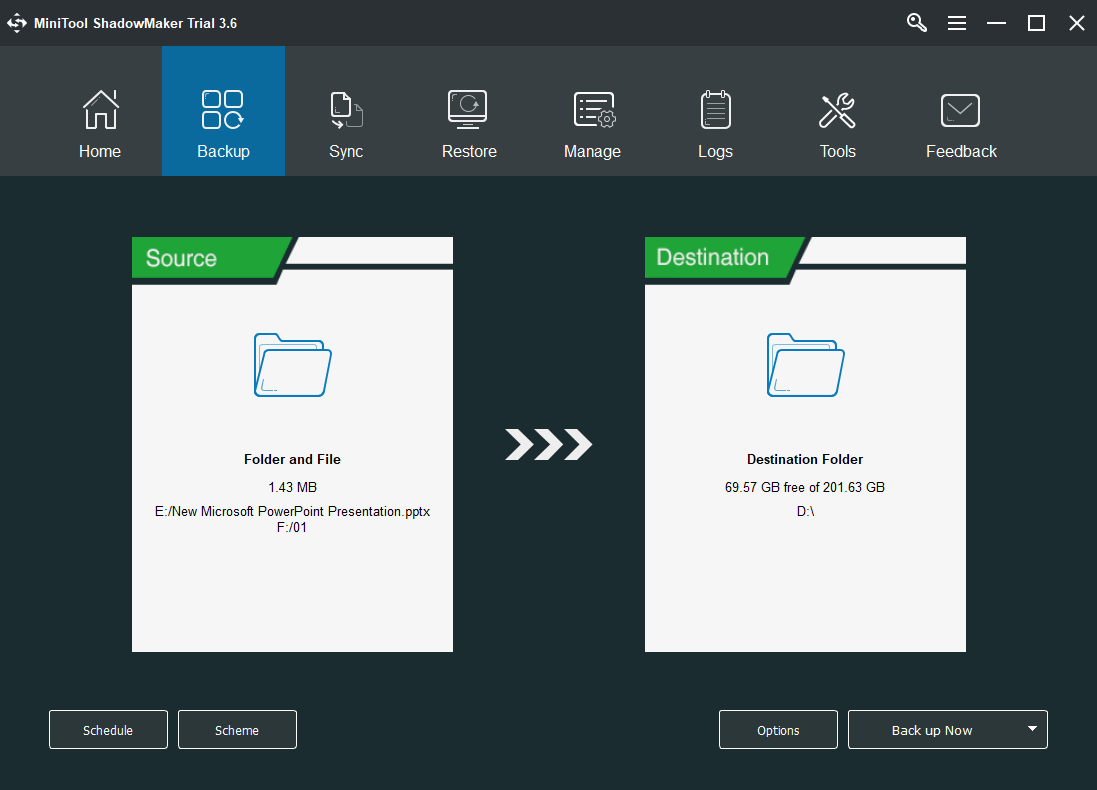

Wat kunt u dan nog meer doen om te voorkomen dat uw computerbestanden worden bewerkt, verwijderd of vernietigd? Gelukkig kun je je gegevens nog steeds terugkrijgen na malware RAT-aanvallen als je er een back-up van hebt. Toch moet u de kopie maken voordat u de originele bestanden verliest met een betrouwbare en RAT-vrije tool zoals MiniTool ShadowMaker, een professioneel en krachtig back-upprogramma voor Windows-computers.

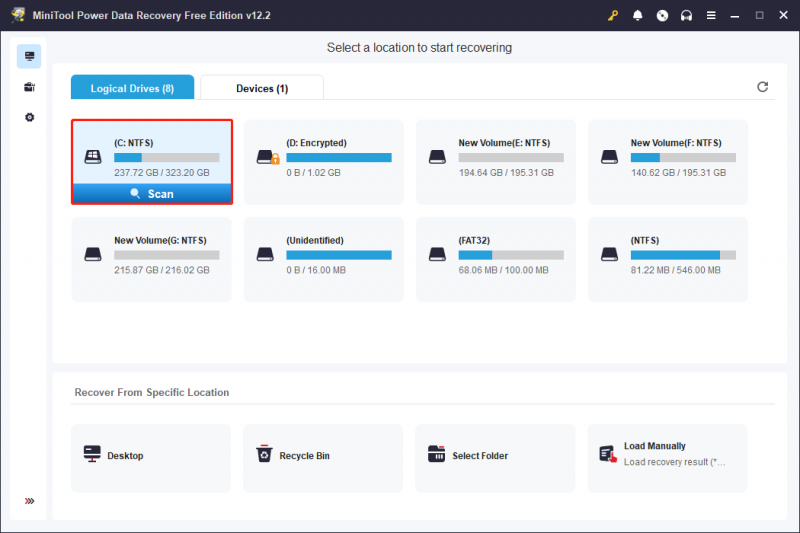

Stap 1. Download MiniTool ShadowMaker van de officiële website of de hierboven geautoriseerde linkknop.

Stap 2. Installeer en start de tool op uw pc.

Stap 3. Als u de proefversie krijgt, wordt u gevraagd om de betaalde versies te kopen. Als u niet wilt betalen, klikt u op de Proef bewaren optie rechtsboven om te genieten van de proeffuncties, die hetzelfde zijn als de formele functies, alleen met een tijdslimiet.

Stap 4. Wanneer u de hoofdinterface opent, klikt u op de Back-up tabblad in het bovenste menu.

Stap 5. Specificeer op het tabblad Back-up de Bron bestanden die u wilt kopiëren en de Bestemming locatie waar u de back-upafbeelding wilt opslaan.

Stap 6. Klik op de Nu backuppen knop rechtsonder om het proces uit te voeren.

De rest is wachten op het succes van de taak. U kunt een schema instellen om automatisch dagelijks, wekelijks, maandelijks een back-up te maken van die bestanden of wanneer het systeem zich aan- of afmeldt in de bovenstaande stap 5 vóór het opstarten van het proces of op het tabblad Beheren na het proces. U kunt ook beslissen welk soort back-ups u wilt uitvoeren, volledig, incrementeel of differentieel, en hoeveel versies van de back-upimage u wilt bewaren voor het geval er onvoldoende opslagruimte is.

![Hoe de 'Systeemfout 53 is opgetreden' -fout in Windows oplossen? [MiniTool Nieuws]](https://gov-civil-setubal.pt/img/minitool-news-center/17/how-fix-system-error-53-has-occurred-error-windows.jpg)

![[FIX] Directorynaam is ongeldig Probleem in Windows [MiniTool Tips]](https://gov-civil-setubal.pt/img/data-recovery-tips/49/directory-name-is-invalid-problem-windows.jpg)

![Opgelost - Windows kon de audioservices op de computer niet starten [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/67/fixed-windows-could-not-start-audio-services-computer.png)

![Hoe de printerwachtrij te wissen in Windows 10 als deze vastzit [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/38/how-clear-printer-queue-windows-10-if-it-is-stuck.png)

![Forza Horizon 5 vast op laadscherm Xbox/pc [MiniTool-tips]](https://gov-civil-setubal.pt/img/news/94/forza-horizon-5-stuck-on-loading-screen-xbox/pc-minitool-tips-1.jpg)

![Hoe bestanden herstellen die zijn verwijderd door ES File Explorer in Android? [MiniTool-tips]](https://gov-civil-setubal.pt/img/android-file-recovery-tips/86/how-recover-files-deleted-es-file-explorer-android.jpg)

![Hoe de naam te repareren kan niet worden opgelost Outlook-fout [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/48/how-fix-name-cannot-be-resolved-outlook-error.png)

![De drie belangrijkste manieren om OneDrive te repareren zijn niet voorzien voor deze gebruiker [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/19/top-3-ways-fix-onedrive-is-not-provisioned.png)

![Vluchtig versus niet-vluchtig geheugen: wat is het verschil? [MiniTool Nieuws]](https://gov-civil-setubal.pt/img/minitool-news-center/61/volatile-vs-non-volatile-memory.png)